服务器ip跳转(交换机跳转ip)

- 服务器

- 2022-12-19 07:37:26

- 10

本篇文章给大家谈谈服务器ip跳转,以及交换机跳转ip对应的知识点,希望对各位有所帮助,不要忘了收藏本站喔。

本文目录一览:

- 1、怎么设置从ip地址跳转到我的网页

- 2、ip地址跳转后如何溯源

- 3、打开网址后跳转到域名ip地址是怎么回事?

- 4、requestsip跳转域名

- 5、怎么实现IP地址跳转?

- 6、如何设置并实现:访问一个IP跳转到另一个IP

怎么设置从ip地址跳转到我的网页

简单啊,你对外发布的地址是你的ip地址,这样就是别人进你网站就是通过ip进来。

你在你服务器下网页js里加上location.href=你域名,就会跳转你域名了。当然,需要加一个判断条件防止反复跳转,当当前地址是ip则跳转,是域名则不跳转。

ip地址跳转后如何溯源

溯源思路:

1、攻击源捕获

安全设备报警,如扫描IP、威胁阻断、病毒木马、入侵事件等

日志与流量分析,异常的通讯流量、攻击源与攻击目标等

服务器资源异常,异常的文件、账号、进程、端口,启动项、计划任务和服务等

邮件钓鱼,获取恶意文件样本、钓鱼网站URL等

蜜罐系统,获取攻击者行为、意图的相关信息

2、溯源反制手段

2.1 IP定位技术

根据IP定位物理地址—代理IP

溯源案例:通过IP端口扫描,反向渗透服务器进行分析,最终定位到攻击者相关信息

2.2 ID追踪术

ID追踪术,搜索引擎、社交平台、技术论坛、社工库匹配

溯源案例:利用ID从技术论坛追溯邮箱,继续通过邮箱反追踪真实姓名,通过姓名找到相关简历信息

2.3 网站url

域名Whois查询—注册人姓名、地址、电话和邮箱。—域名隐私保护

溯源案例:通过攻击IP历史解析记录/域名,对域名注册信息进行溯源分析

2.4 恶意样本

提取样本特征、用户名、ID、邮箱、C2服务器等信息—同源分析

溯源案例:样本分析过程中,发现攻击者的个人ID和QQ,成功定位到攻击者。

2.5 社交账号

基于JSONP跨域,获取攻击者的主机信息、浏览器信息、真实 IP及社交信息等

利用条件:可以找到相关社交网站的jsonp接口泄露敏感信息,相关网站登录未注销

3、攻击者画像

3.1 攻击路径

攻击目的:拿到权限、窃取数据、获取利益、DDOS等

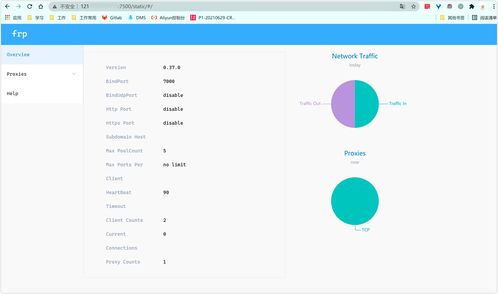

网络代理:代理IP、跳板机、C2服务器等

攻击手法:鱼叉式邮件钓鱼、Web渗透、水坑攻击、近源渗透、社会工程等

3.2 攻击者身份画像

虚拟身份:ID、昵称、网名

真实身份:姓名、物理位置

联系方式:手机号、qq/微信、邮箱

组织情况:单位名称、职位信息

打开网址后跳转到域名ip地址是怎么回事?

有这几种可能性,需要检查:

1:域名没有设置A记录,而设置了跳转解析到IP。

2:服务器设置了301重定向到了IP地址

3:网站后台中首页的链接地址设置成了IP地址

一般是这几种情况,具体问题具体分析。

requestsip跳转域名

通过HTTP库向目标站点发起请求。

跳转域名需要通过HTTP库向目标站点发起请求,即发送一个Request,请求可以包含额外的headers等信息,然后等待服务器响应。如果服务器能正常响应,我们会得到一个Response,内容便是所要获取的内容,类型可能有HTML,Json字符串,二进制数据图片,视频等类型。这个过程就是服务器接收客户端的请求,进过解析发送给浏览器的网页HTML文件。得到的内容可能是HTML,可以使用正则表达式,网页解析库进行解析。也可能是Json,可以直接转为Json对象解析。可能是二进制数据,可以做保存或者进一步处理。

保存的方式可以是把数据存为文本,也可以把数据保存到数据库,或者保存为特定的jpg,mp4等格式的文件。这就相当于我们在浏览网页时,下载了网页上的图片或者视频。

怎么实现IP地址跳转?

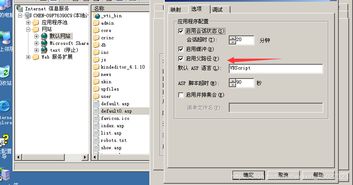

首先,要有个IP数据库然后根据访问者的IP来判断是在哪个城市。最后就跳转到那个城市的网页就行了。可以用ASP、PHP、ASP.NET等来实现。当然,静态的可能也行,用JS获取XML,然后跳转。

如何设置并实现:访问一个IP跳转到另一个IP

IIS站点中有时需要限制某些IP访问,需要访问一个IP跳转到另一个IP,具体方法为:

1、首先选中一个要操作的站点。

2、然后双击IP地址和域限制,如下图所示。

3、接着点击右侧的添加拒绝条目。

4、在弹出的界面中输入IP地址即可,如下图所示。

5、也可以设置IP地址范围。

6、最后还可以通过添加允许的IP,这样不在允许列表的就是禁止的。

注意事项:

IIS是企业的CI特征通过互联网演绎向公众主动的展示与传播,是企业识别体系重要的有机组成部分,是企业CI特征互联网化的产物。

关于服务器ip跳转和交换机跳转ip的介绍到此就结束了,不知道你从中找到你需要的信息了吗 ?如果你还想了解更多这方面的信息,记得收藏关注本站。

本文由admin于2022-12-19发表在靑年PHP官网,如有疑问,请联系我们。

本文链接:https://www.qnphp.com/post/50783.html