服务器代码注入是什么攻击(服务器代码注入是什么攻击类型)

- 服务器

- 2024-01-11 22:45:08

- 9

什么叫注入攻击?麻烦具体解释一下

这个是一种警告或者规则。“请勿使用注入攻击”意思是禁止或不允许使用注入攻击的技术或方法;注入攻击是一种常见的网络安全漏洞,它利用应用程序对输入数据的不正确处理,将恶意代码或命令注入到应用程序的执行环境中。

sql注入攻击是一种网络攻击类型的攻击。SQL注入攻击是一种常见的网络攻击手段,攻击者利用这种方法,通过向Web应用程序服务器发送恶意的SQL代码来获取敏感数据或破坏数据库。

sql注入攻击,就是利用程序员开发时候操作数据库的低级错误进行攻击。主要手段就是利用拼接字符串来实现一些操作。工具呢,也有一些,你搜索一下就能找到。不过这种攻击明显已经过时了,尤其是有了linq以后,正式退出了历史舞台。

SQL注入的危害 数据库信息泄漏:数据库中存放的用户的隐私信息的泄露。网页篡改:通过操作数据库对特定网页进行篡改。网站被挂马,传播恶意软件:修改数据库一些字段的值,嵌入网马链接,进行挂马攻击。

SQL注入攻击:恶意用户在提交查询请求的过程中将SQL语句插入到请求内容中,同时程序本身对用户输入内容过分信任而未对恶意用户插入的SQL语句进行过滤,导致SQL语句直接被服务端执行。

网络安全攻击方法分为

1、口令入侵 所谓口令入侵是指使用某些合法用户的帐号和口令登录到目的主机,然后再实施攻击活动。这种方法的前提是必须先得到该主机上的某个合法用户的帐号,然后再进行合法用户口令的破译。

2、节点攻击,攻击者在突破一台主机后,往往以此主机作为根据地,攻击其他主机。他们能使用网络监听方法,尝试攻破同一网络内的其他主机;也能通过IP欺骗和主机信任关系,攻击其他主机。

3、一:学网络安全需要的知识:网络攻击的类型 攻击主要分为四种类型。侦察 侦察是指未经授权的搜索和映射系统、服务或漏洞。此类攻击也称为信息收集,大多数情况下它充当其它类型攻击的先导。

4、从对信息的破坏性上看,攻击类型可以分为被动攻击和主动攻击。主动攻击会导致某些数据流的篡改和虚假数据流的产生。这类攻击可分为篡改、伪造消息数据和终端即拒绝服务。

5、通过伪造网站、电子邮件等方式欺骗用户输入敏感信息。 拒绝服务攻击:通过向目标服务器发送大量请求,使其无法正常响应其他合法用户的请求。 社交工程:通过欺骗、诈骗等手段获取用户的个人信息或控制用户的计算机。

哪种类型的SQL注入攻击可以绕过前端输入验证,并在后台绕过服务器端过...

所谓SQL注入式攻击,就是攻击者把SQL命令插入到Web表单的输入域或页面请求的查询字符串,欺骗服务器执行恶意的SQL命令。

构造恶意脚本:黑客根据目标网站的特点,构造恶意脚本代码,例如在评论框中输入alert(XSS攻击)。注入恶意脚本:黑客将构造好的恶意脚本代码插入到目标网站的输入框中,例如评论框或搜索框。

双写绕过。在我们进行注入时候,有时候会遇到把关键词进行直接替换为空或者删除的注入,这时候,相当于你的注入语句就直接失效了,这个时候我们就可以使用双写绕过。编码绕过。

因为一般前端JavaScript都会escape()、encodeURL或encodeURIComponent编码再传输给服务器,主要为encodeURL,如下,所以可以利用这点。

看起来有点相似,它们都是属于跨站攻击——不攻击服务器端而攻击正常访问网站的用户,但前面说了,它们的攻击类型是不同维度上的分 类。CSRF 顾名思义,是伪造请求,冒充用户在站内的正常操作。

SQL注入式攻击如今日益成为互联网上窃取机密信息的受欢迎的途径。

怎么攻击网站(了解常见的网络攻击方法)

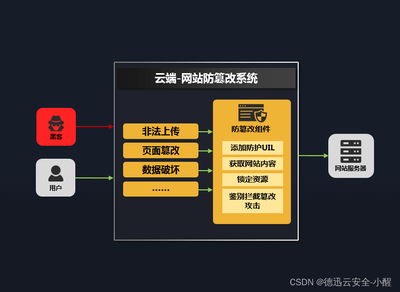

网站攻击:数据破坏攻击。这种攻击可能会对网站造成很大的影响,甚至可能会使网站所有者遭受很大的损失。也是非常卑劣的手段,也是网络违法行为。过去一些大型网站的用户名和密码被盗,可能就是因为这次攻击。

防御方法:设置Web应用防火墙可以保护网站不受跨站脚本攻击危害。WAF就像个过滤器,能够识别并阻止对网站的恶意请求。购买网站托管服务的时候,Web托管公司通常已经为你的网站部署了WAF,但你自己仍然可以再设一个。

常见的网络攻击方式有口令入侵、特洛伊木马、www欺骗等。口令入侵 所谓口令入侵是指使用某些合法用户的账号和口令登录到目的主机,然后再实施攻击活动。

网站攻击第一种:破坏数据攻击 这种攻击可能会对造成较大的影响,甚至可能让网站所有者蒙受较大的损失,也是非常卑鄙的一种手段,同时也属于一种网络违法行为。

常见的网络攻击技术有哪些

1、常见的网络攻击技术有:1,跨站脚本攻击。跨站脚本攻击可以将代码注入到用户浏览的网页上,这种代码包括HTML和JavaScript。2,跨站请求伪造攻击。

2、口令入侵,是指使用某些合法用户的帐号和口令登录到目的主机,然后再实施攻击活动。这种方法的前提是必须先得到该主机上的某个合法用户的帐号,然后再进行合法用户口令的破译。

3、密码猜测。这种方法用于检查所有短密码时速度非常快,但对于更长的密码,由于蛮力搜索需要时间,所以使用其他方法(如字典攻击)。密码破解 密码破解是从存储在计算机系统中或由计算机系统传输的数据中恢复密码的过程。

4、进行传输协议的验证等,从而侦知目标主机的扫描端口是否是处于激活状态、主机提供了哪些服务、提供的服务中是否含有某些缺陷等等。常用的扫描方式有:Connect()扫描。Fragmentation扫描。

5、计算机病毒攻击手段 (一)利用网络系统漏洞进行攻击 许多网络系统都存在着这样那样的漏洞,这些漏洞有可能是系统本身所有的,如WindowsNT、UNIX等都有数量不等的漏洞,也有可能是由于网管的疏忽而造成的。

本文由admin于2024-01-11发表在靑年PHP官网,如有疑问,请联系我们。

本文链接:https://www.qnphp.com/post/266649.html