服务器ip地址白名单(杭州电子科技大学刘干)

- 服务器

- 2022-12-20 21:49:26

- 13

今天给各位分享服务器ip地址白名单的知识,其中也会对杭州电子科技大学刘干进行解释,如果能碰巧解决你现在面临的问题,别忘了关注本站,现在开始吧!

本文目录一览:

个推消息推送设置“IP白名单”有什么作用?

设置IP白名单后,可限制特定应用推送服务的IP请求访问,防止应用的消息推送接口被滥用、误用,有助于提高推送安全性和降低消息误推的概率。

对安全需求要求较高的企业,可以通过IP白名单的方式实现固定IP访问,比如仅允许公司的网址访问,预防企业服务器频繁受到外界网络的干扰,有效保障服务器的安全性和稳定性,同时提高推送的安全性和降低消息误推的概率。

如果您对个推消息推送感兴趣,欢迎前往个推开发者中心注册体验。

消息推送功能

设置SSH登录IP白名单,过滤非法IP密码登录请求

当Linux服务器暴露在公网时,不可避免地会受到大量ssh登录请求,这些请求大多是黑客在尝试暴力破解ssh密码。笔者做过实验,将1台服务器暴露在公网,只开放ssh服务的22端口,一晚上收到了 5000多次 来自世界各地不同IP源地址的失败的登录尝试。为了应对SSH暴力破解的威胁,采取一定的防护措施是很有必要的。

在某些应用场景,登录Linux服务器进行操作的只有若干个固定IP地址,例如某公司有固定IP地址的企业专线,大家的电脑就会通过这些固定IP和公网交互,这时部署在公网的Linux服务器收到的ssh登录请求,源地址就是这些固定IP地址,这时就可以设置白名单,只允许特定的IP地址访问,来自其它IP地址的ssh登录请求会被驳回。

一定要再三确认自己使用的客户端计算机的公网IP地址,重启sshd服务后,除了在白名单上的IP,来自其余IP的密码登录均会被屏蔽。

passwall设置白名单

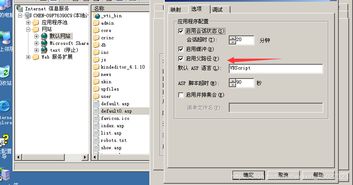

在linux系统中安装yum install iptables-services

然后 vi /etc/sysconfig/iptables

# Generated by iptables-save v1.4.7 on Sun Aug 28 12:14:02 2016

*filter

:INPUT ACCEPT [0:0]

:FORWARD ACCEPT [0:0]

:OUTPUT ACCEPT [0:0]

#这里开始增加白名单服务器ip(请删除当前服务器的ip地址)

-N whitelist

-A whitelist -s 8.8.8.8 -j ACCEPT

-A whitelist -s x.x.x.x -j ACCEPT

#这些 ACCEPT 端口号,公网内网都可访问

-A INPUT -m state --state ESTABLISHED,RELATED -j ACCEPT #允许接受本机请求之后的返回数据 RELATED,是为FTP设置的

-A INPUT -p icmp -j ACCEPT

-A INPUT -i lo -j ACCEPT

-A INPUT -m state --state NEW -m tcp -p tcp --dport 22 -j ACCEPT

-A INPUT -m state --state NEW -m tcp -p tcp --dport 13020 -j ACCEPT

-A INPUT -m state --state NEW -m tcp -p tcp --dport 1000:8000 -j ACCEPT #开放1000到8000之间的所有端口

#下面是 whitelist 端口号,仅限 服务器之间 通过内网 访问

-A INPUT -m state --state NEW -m tcp -p tcp --dport 22 -j whitelist

-A INPUT -m state --state NEW -m tcp -p tcp --dport 80 -j whitelist

-A INPUT -m state --state NEW -m tcp -p tcp --dport 443 -j whitelist

-A INPUT -m state --state NEW -m tcp -p tcp --dport 25 -j whitelist

#为白名单ip开放的端口,结束

-A INPUT -j REJECT --reject-with icmp-host-prohibited

-A FORWARD -j REJECT --reject-with icmp-host-prohibited COMMIT

登录后复制

解释:

添加防火墙过滤规则步骤如下;

1、查看现有防火墙过滤规则:

iptables -nvL --line-number

登录后复制

2、添加防火墙过滤规则(设置白名单):

1)添加白名单

登录后复制

iptables -I INPUT 3 -s 136.6.231.163 -p tcp --dport 1521 -j ACCEPT

登录后复制

命令详解:

-I:添加规则的参数

INPUT:表示外部主机访问内部资源

登录后复制

规则链:

*

1)INPUT——进来的数据包应用此规则链中的策略

2)OUTPUT——外出的数据包应用此规则链中的策略

3)FORWARD——转发数据包时应用此规则链中的策略

4)PREROUTING——对数据包作路由选择前应用此链中的规则 (记住!所有的数据包进来的时侯都先由这个链处理)

5)POSTROUTING——对数据包作路由选择后应用此链中的规则(所有的数据包出来的时侯都先由这个链处理)

3:表示添加到第三行(可以任意修改)

-s:指定作为源地址匹配,这里不能指定主机名称,必须是IP;

-p: 用于匹配协议的(这里的协议通常有3种,TCP/UDP/ICMP)

--dport: 用于匹配端口号

-j: 用于匹配处理方式:

常用的ACTION:

登录后复制

DROP:悄悄丢弃,一般我们多用DROP来隐藏我们的身份,以及隐藏我们的链表

REJECT:明示拒绝

ACCEPT:接受

2)查看添加结果

iptables -nvL --line-number

登录后复制

然后重启防火墙即可生效

重启防火墙的命令:service iptables restart

此时,防火墙规则只是保存在内存中,重启后就会失效。

使用以下命令将防火墙配置保存起来;

保存到配置中:service iptables save (该命令会将防火墙规则保存在/etc/sysconfig/iptables文件中。)

白名单是什么意思?

白名单的概念与“黑名单”相对应。

白名单技术的宗旨是不阻止某些特定的事物,它采取了与黑名单相反的做法,利用一份“已知为良好”的实体(程序、电子邮件地址、域名、网址)名单。没有必要运行必须不断更新的防病毒软件,任何不在名单上的事物将被阻止运行;系统能够免受零日攻击。

白名单技术十分简单,给予了管理员和公司较大的权力来控制能够进入网络或者在机器上运行的程序,白名单技术的优点是,除了名单上的实体外都不能运行或者通过,缺点则是,不在名单上的实体都不能运行和通过。

扩展资料:

1、黑名单,白名单优缺对比:

黑名单:

优点:可以通过已知的信息禁止(解决)一些隐患,例如过滤XSS,SQL注入等。

缺点:仅能针对已知的隐患和威胁,不能防御新的威胁,例如0day。

白名单:

优点:解决0day,相较于黑名单更轻量。

2、适用场景。

黑名单:信任域大的适合用黑名单,例如接入层的WAF根据某些IP的恶意请求禁止此IP。

白名单:信任域小的适合用白名单,例如数据库服务器仅允许特定IP地址、网段的客户端来连接它。

参考资料来源:百度百科-实时黑名单列表

参考资料来源:百度百科-白名单

服务器ip地址白名单的介绍就聊到这里吧,感谢你花时间阅读本站内容,更多关于杭州电子科技大学刘干、服务器ip地址白名单的信息别忘了在本站进行查找喔。

本文由admin于2022-12-20发表在靑年PHP官网,如有疑问,请联系我们。

本文链接:https://www.qnphp.com/post/213028.html