企业服务器入侵案例(服务器入侵检测)

- 服务器

- 2022-12-18 20:43:17

- 21

今天给各位分享企业服务器入侵案例的知识,其中也会对服务器入侵检测进行解释,如果能碰巧解决你现在面临的问题,别忘了关注本站,现在开始吧!

本文目录一览:

可口可乐公司遭黑客入侵,是否影响到了公司的经营?

我认为并不会影响到可口可乐公司的营业,毕竟可口可乐只是作为一家饮料公司,并不是科技公司。可口可乐公司本身没有什么科技技术,哪怕是黑客入侵,也窃取不到什么数据。最多只能够在后台窃取到一些销售数据而已,而这些数据对于公众而言并不是什么秘密。

黑客一直以来都是非常猖狂的,他们往往都入侵各大公司来索要巨额赔偿。一些公司迫不得已与黑客达成合作,赔偿了大量的金钱。黑客的目的性有很多,绝大部分都是为了钱。通过窃取公司后台的营业数据以此来达到要挟的目的。

可口可乐公司招收黑客入侵。

可口可乐公司在近日的官方网站上发布了一则公告,声称可口可乐公司的总部遭受到黑客入侵,并且被窃取了大量数据。而黑客正在与可口可乐公司进行协商,要求可口可乐公司拿出四点六万美元。但是可口可乐公司称目前正在与执法部门进行磋商,势必将幕后黑客生之以法。

公司应当保护好自家服务器。

当黑客要入侵一家公司后台服务器时,都是怀有目的的。有的是为了窃取科技技术,有的是为了敲诈勒索。但绝大部分被入侵的公司都是属于科技公司,类似于可口可乐这样食品公司被入侵的案例较少。当我们的公司被黑客入侵时,千万不能够与黑客协商或者妥协,黑客的胃口是喂不饱的,有了第一次入侵立马就会有第二次。

发展科技人才。

为了应对黑客,我国也应该积极发展自己的网络人才。尤其是在网络工程师这一方面,我们更应该努力。世界上绝大多数黑客都是来自于欧美国家,而我国的优秀人才却少之又少。在一定程度上,我国只能够被动防御,而不能够主动进攻。

可口可乐公司遭黑客入侵,此次入侵带给该公司哪些影响?

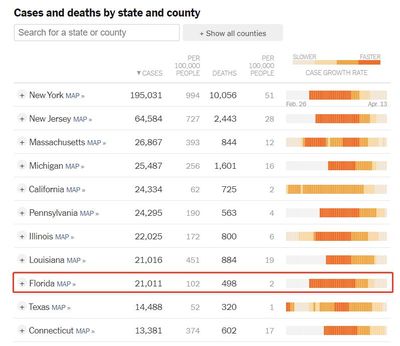

俄罗斯黑客联盟Stormous公布取得成功侵入可口可乐,并盗取了161GB的数据,包含会计数据、登陆密码和商业服务帐户等商业秘密内容。现阶段,Stormous已经将这种数据实价,一切有意的人都能够用1646.7万只BTC或644万美金上下的价钱选购这种数据。

这也不是Stormous第一次对大型的企业下手了,今年初,她们就从EpicGames盗取了200GB上下的数据。在侵入可口可乐以前,Stormous还曾公布在网上发布网络投票,最后可口可乐高票当选受害人。

可口可乐161GB数据遭网络黑客盗取,马斯克或成最大的大赢家?现阶段,可口可乐公布已经对这件事开展调研,但并没公布其他信息。

偶然的是,先前特斯拉CEO马斯克在取得成功回收Twitter后又调侃称“下面我想买下来可口可乐,再把可卡因加回去”。但是,就现在看来,这一每日任务将非常严峻。

近日,可口可乐公开2022年第一季度的财务报告,数据表明其营业收入同比增加16%,做到了104.91亿美金,高过外部预计的98.3亿美金。截止到这周三,可口可乐的股票价格在现在早已上升了11.55%,这也是“炒股高手”巴菲特偏爱的个股。

标红的销售业绩、不肯松手的富商看上去全是能让可口可乐可免于马斯克“辣手”的“平安符”。假如马斯克确实有意回收可口可乐,也许就得看本次黑客攻击事情可能发酵到何种地步了。

大家喜欢喝可口可乐吗?还是更喜欢百事可乐?对于可口可乐公司遭黑客入侵是怎么看的呢?

入侵公司服务器判几年

一般情况下,入侵公司服务器触犯非法侵入计算机信息系统罪的,判3年。入侵公司服务器涉嫌非法侵入计算机信息系统罪,违反国家规定,侵入国家事务、国防建设、尖端科学技术领域的计算机信息系统的,处三年以下有期徒刑或者拘役。法律依据:《中华人民共和国刑法》 第二百八十五条 违反国家规定,侵入国家事务、国防建设、尖端科学技术领域的计算机信息系统的,处三年以下有期徒刑或者拘役。违反国家规定,侵入前款规定以外的计算机信息系统或者采用其他技术手段,获取该计算机信息系统中存储、处理或者传输的数据,或者对该计算机信息系统实施非法控制,情节严重的,处三年以下有期徒刑或者拘役,并处或者单处罚金;情节特别严重的,处三年以上七年以下有期徒刑,并处罚金。提供专门用于侵入、非法控制计算机信息系统的程序、工具,或者明知他人实施侵入、非法控制计算机信息系统的违法犯罪行为而为其提供程序、工具,情节严重的,依照前款的规定处罚。单位犯前三款罪的,对单位判处罚金,并对其直接负责的主管人员和其他直接责任人员,依照各该款的规定处罚。

linux下安装SSH服务及使用详解

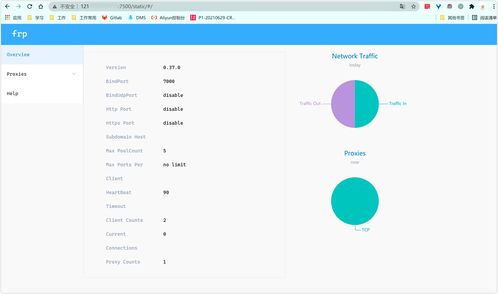

secure shell protocol简称SSH,是由IETF网络工作小组(network working group) 制定,在进行数据传输之前, SSH先对联级数据包通过加密技术进行加密处理,加密后在进行数据传输,确保了传递的数据安全.

SSH是 专门为远程登录会话和其他网络服务(例如:rsync,ansible)提供的安全性协议 ,利用SSH协议可以有效的防止远程管理过程中的信息泄露问题,绝大多数企业普遍采用SSH协议服务来代替传统的不安全的远程连接服务器软件(例如:Telnet/23端口/非加密的)等.

然后开始输入用户名

右击选中追踪流,在右侧再选中TCP流

即可显示数据包的全过程,圈中的部分是用户名,之所以每个单词重复出现,是因为数据有请求,有确认,所以会重复,去重以后就是用户名:shuai,密码:123456

在显示 yes/no 的时候,如果输入的 yes 就接收到了服务端发送过来的公钥信息,把这个信息放到了 /root/.ssh/known_hosts文件 里

SSH服务由服务端软件 OpenSSH(Openssl) 和客户端 常见的有SSH(linux),secureCRT,putty,Xshell 组成.SSH服务默认使用22端口提供服务, 他有两个不兼容的SSH协议版本,分别是1.x和2.x

如果在进行连接的时候出现以下情况,如何解决

基于口令的安全验证方式就是知道服务器的SSH连接账号和口令(也要知道对应服务器的IP地址及开放的SSH端口,默认为22端口)就可以通过SSH客户端登录到远程主机上面,此时联机过程中所有传输的数据都是加密的!

- 演示XSHELL及SSH客户端连接,口令验证测试

基于密钥的安全验证方式是指,需要依靠密钥,也就是必须事先建立一对密钥对,然后把 公用密钥(锁头:public key) 放在需要访问的目标服务器上,另外,还需要把 私有密钥(钥匙:private key) 放到SSH的客户端或对应的客户端服务器上.

此时,如果想要连接到这个带有公用密钥的SSH服务器上,客户端SSH软件或者客户端服务器就会向SSH服务器发出请求,请用联机的用户密钥进行安全验证,SSH服务器收到请求之后,会先在该SSH服务器上连接的用户的家目录下面寻找事先放上去的对应用户的公用密钥,然后把它和连接SSH客户端发送过来的公用密钥进行比较,如果两个密钥一直,SSH服务器就用公用密钥加密"质询(challenge)"并把它发送给SSH客户端!

SSH客户端收到"质询"之后就可以用自己的私钥解密,在把它发送给SSH服务器,使用这种方式,需要知道联机用户的密钥文件,与第一种基于口令验证的方式相比,第二种方式不需要在网络上传送口令密码,所以安全性更高了,这是我们也注意保护我们的密钥文件,特别是私钥文件,一旦被黑获取到,危险系数增大很多.

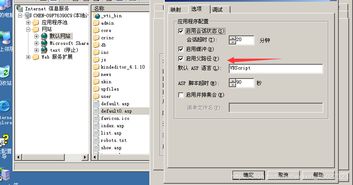

修改SSH服务的运行参数,是通过修改配置文件 /etc/ssh/sshd_config 来实现的.

一般来说SSH服务使用默认的配置已经能够很好的工作了,如果对安全要求不高,仅仅提供SSH服务的情况,可以不需要修改任何参数配置.

SSH服务监听参数说明

企业服务器被入侵案例

拉取:PULL

关于企业服务器入侵案例和服务器入侵检测的介绍到此就结束了,不知道你从中找到你需要的信息了吗 ?如果你还想了解更多这方面的信息,记得收藏关注本站。

本文由admin于2022-12-18发表在靑年PHP官网,如有疑问,请联系我们。

本文链接:http://www.qnphp.com/post/3594.html